Um ataque de remoção de SSL é um tipo de ataque man-in-the-middle em que um invasor intercepta e modifica o tráfego de uma vítima para um servidor da Web para fazer o downgrade da conexão da vítima de HTTPS para HTTP. Isso permite que o invasor escute a comunicação da vítima com o servidor e potencialmente roube informações confidenciais, como senhas ou números de cartão de crédito. Os ataques de remoção de SSL podem ser evitados usando alguns métodos diferentes. Uma delas é usar um servidor proxy seguro que criptografa todo o tráfego entre o cliente e o servidor, mesmo que o cliente tente se conectar usando HTTP. Outro método é usar uma rede de entrega de conteúdo (CDN) que fornece criptografia SSL para todo o tráfego de e para o servidor. Por fim, os servidores da Web também podem ser configurados para permitir apenas conexões HTTPS, o que impedirá que qualquer tráfego não criptografado chegue ao servidor.

A Internet tornou-se parte da nossa vida. Essa é uma das necessidades que temos hoje. Sem a Internet, não podemos imaginar nossa vida nos dias de hoje. Quando algo se torna uma ferramenta indispensável em nossas vidas, as ameaças que representam também são maiores. Precisamos ter cuidado com os links em que clicamos, os sites que visualizamos e os downloads que fazemos. Se não formos cuidadosos, nossos dispositivos podem ficar vulneráveis a ataques de phishing em nossos dados e detalhes. Os golpes na Internet são generalizados e, se não estivermos vigilantes, podemos nos tornar as próximas vítimas de golpes. Um desses problemas que enfrentamos ao navegar na Internet é o ataque de remoção de SSL. Neste guia, explicaremos a você o que é ataque SSL Stripping e como evitar ataque de remoção de ssl .

O que é um ataque SSL Stripping?

Um ataque SSL Stripping é uma ameaça que força seu navegador a usar conexões HTTP menos seguras ao recusar uma conexão HTTPS criptografada.

Para esclarecer, precisamos entender algumas coisas que estão sendo executadas em segundo plano quando acessamos um site. Seja qual for o site que visitamos, nosso navegador se conecta a ele usando uma conexão HTTP (Hypertext Transfer Protocol) ou HTTPS (Hypertext Secure Transfer Protocol) com base nos certificados SSL (Secure Sockets Layer) do site. Uma conexão HTTP é menos segura e apresenta muitas ameaças aos usuários. É por isso que os especialistas em segurança recomendam o uso de uma conexão HTTPS em todos os sites. Você pode fazer com que seu navegador visite apenas sites HTTPS usando extensões de navegador como HTTPS em todos os lugares.

Agora, no que diz respeito ao ataque de remoção de SSL, todo site possui um certificado SSL que confirma sua identidade e garante que o tráfego seja criptografado, além de proteger a privacidade dos usuários. Assim, um ataque SSL Sweep torna sua conexão com a Web menos segura e vulnerável a ameaças cibernéticas, expondo seus dados, tráfego e endereço IP.

tipo de energia ac não pode ser determinado

Com um ataque de remoção de SSL, um hacker pode ver seu tráfego na Web, analisar e se passar por você online. O hacker finge ser você usando este ataque.

Por exemplo, se você estiver falando usando um serviço de e-mail como o Outlook, um hacker pode atuar como intermediário e ler todas as suas conversas. O hacker envia a você tráfego não criptografado e envia tráfego criptografado aos servidores do Outlook para criar uma bandeira vermelha.

Se você for vítima de ataques de remoção de SSL, suas informações poderão ser roubadas, transações fraudulentas poderão ser feitas com seu nome e contas bancárias ou você poderá ser vítima de mensagens que envolvam seus amigos e familiares em ataques.

Ler: Como criar certificados SSL autoassinados no Windows

Como funciona um ataque SSL Sweep?

Um ataque de remoção de SSL funciona de maneira diferente. Cada conexão que fazemos com um site na Internet é primeiro roteada por HTTP e depois conectada a uma conexão HTTPS. Os hackers interceptam o tráfego enquanto você ainda está em uma conexão HTTP e tiram vantagem disso.

Diferentes formas de funcionamento de um ataque SSL Sweep:

Falsificação do protocolo de resolução de endereço (ARP)

A rede se conecta a um endereço IP e um endereço MAC usando um protocolo de resolução de endereço. O endereço MAC é um identificador exclusivo atribuído a cada NIC que serve como endereço físico do dispositivo. Um endereço MAC é necessário para estabelecer uma conexão entre dois dispositivos. Para obter um endereço MAC, os dispositivos executam o ARP.

Enquanto o dispositivo envia um ARP para obter o endereço MAC de outro dispositivo, o hacker o forja e obtém o endereço MAC do seu dispositivo, interceptando assim toda a rede e o tráfego. A falsificação de ARP é uma forma de ataque de remoção de SSL em que seus dados são roubados e o tráfego é descriptografado por um hacker.

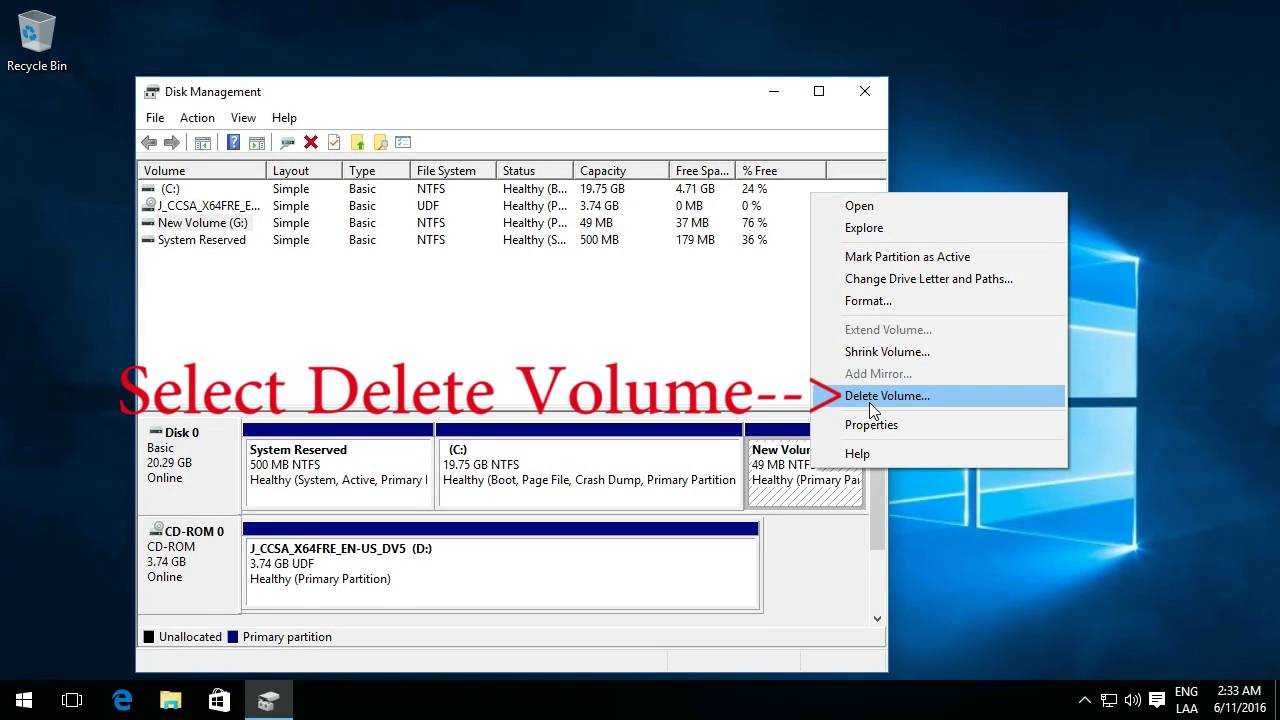

Servidores proxy

Sempre que navega na Internet, está ligado a um dispositivo que possui os dados do site ou aplicação que está a visitar. Chama-se servidor. Os hackers agem como um servidor, removendo assim o servidor original de seu alcance e interceptando sua rede e tráfego.

Redes Wi-Fi falsas

Os hackers criam redes Wi-Fi gratuitas para atrair as pessoas a se conectarem a elas. Para criar essas redes, hackers confiáveis usam nomes de marcas populares, como Starbucks, Burger King, etc. Quando você se conecta a essas redes, acreditando que são as redes originais, você se torna vítima de ataques de remoção de SSL. Ele expõe todo o seu tráfego e dados para hackers.

Ler: Melhores ferramentas gratuitas de verificação de certificado SSL online

Como prevenir um ataque SSL Stripping?

Existem vários métodos que você pode usar para se proteger de ataques de remoção de SSL. Eles são:

netflix congelando computador

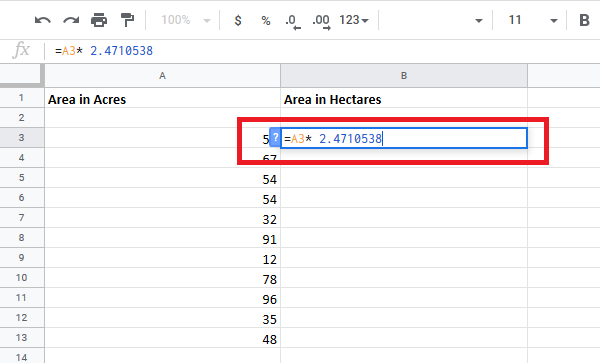

Use extensões que fazem conexões HTTPS

Existem extensões de navegador, como HTTPS Everywhere, que permitem que seu navegador se conecte e acesse páginas da Web apenas com uma conexão HTTPS. Se não for possível conectar usando uma conexão HTTPS, a extensão bloqueará a conexão com a página da web e informará você sobre isso. Se você acha que pode confiar no site, pode continuar se conectando, o que a extensão não recomenda. O uso dessas extensões torna seu navegador um passo mais seguro contra golpistas e hackers.

Visite sites que usam SSL em todo o site

Sempre que você visita um site, deve ter notado um ícone de cadeado ao lado do endereço do site na barra de endereços. Isso significa que o site está criptografado e possui um certificado SSL ativo. Use apenas sites que tenham esses bloqueios em todas as páginas. Sem SSL em todo o site, isso pode deixá-lo vulnerável a ataques e expor seu tráfego.

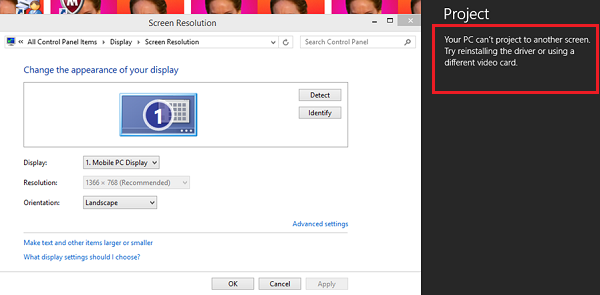

Atualize navegadores e extensões regularmente

Os principais navegadores, como Google Chrome, Microsoft Edge, Firefox, etc. avisam os usuários quando eles estão prestes a visitar um site não criptografado com um certificado SSL expirado ou sem certificado. Os principais navegadores corrigem as coisas e melhoram seus recursos a cada atualização, assim como as extensões. Você precisa estar ciente para evitar ataques de remoção de SSL ou qualquer outra ameaça de segurança cibernética.

Use uma VPN

Uma VPN é outra melhor maneira de se proteger contra ataques de remoção de SSL, bem como outras ameaças cibernéticas. Uma VPN roteia seu tráfego por meio de seus túneis e o criptografa. Isso torna mais difícil para os hackers ler ou roubar seus dados e tráfego.

Estes são os vários métodos que você pode usar para se proteger de ataques de remoção de SSL.

Leitura relacionada: Diferença entre os métodos de criptografia TLS e SSL.